5. August 2024

Kürzlich wurde ein Problem mit dem Foxit PDF Editor identifiziert und behoben, das zu einer teilweisen Schwärzung von Informationen führen konnte. Neue Versionen (PDF Editor v2024.2.3, PDF Editor v13.1.3 und Mac Editor v2024.2.3) sind jetzt verfügbar. Weitere Einzelheiten finden Sie im Sicherheitsbulletin.

Wir empfehlen Ihnen, diese Schritte so schnell wie möglich durchzuführen, um sicherzustellen, dass Ihre Daten weiterhin sicher geschützt sind.

Bitte beachten Sie, dass das Problem unter den folgenden Bedingungen auftritt:

Alle 4 Bedingungen müssen gleichzeitig erfüllt sein, um dieses Problem zu replizieren.

Sicherheit hat für Foxit oberste Priorität, und wir sind bestrebt, unseren Kund*innen eine sichere und zuverlässige Nutzung unserer Produkte zu bieten.

Es ist von größter Wichtigkeit, dass Kund*innen die richtigen Implementierungsschritte befolgen, um sicherzustellen, dass eine mögliche Ausbeutung an der Quelle blockiert wird. Wir danken allen unseren Kund*innen für ihre Mitarbeit während dieses Prozesses.

Foxit ist stolz darauf, ein branchenweit führendes Sicherheitsniveau für Einzelanwender*innen sowie für Unternehmen aller Größen und Branchen zu bieten. Wir sind uns bewusst, dass die Informationen und Arbeitsabläufe unserer User*innen sensibel sind und den größtmöglichen Schutz benötigen. Daher haben wir Maßnahmen ergriffen, um dieses Problem zu lösen. Für weitere Informationen wenden Sie sich bitte an die Touchdown PR unter [email protected].

17. Dezember 2021

Update – Wir prüfen weiterhin, ob weitere Probleme auftreten.

17. Dezember, 15:57 UTC

Überwachung – Am 9. Dezember 2021 wurde Foxit über die Sicherheitslücke in Log4j 2 informiert, die auch als LogJam oder Log4Shell bezeichnet wird. Unser Team hat umgehend Maßnahmen ergriffen, um das Risiko für unsere Benutzer zu minimieren. Dazu gehört auch die Anwendung des Patches Log4j 2.17, der die Fehler behebt, sobald er verfügbar ist. Wir haben festgestellt, dass weder unsere Software noch einer unserer Benutzer durch diese Aktivität gefährdet war oder ist.

Wir sind der Sicherheit unseres Produkts, dem Schutz der Daten unserer Benutzer und der Transparenz unserer Kommunikation verpflichtet. Aus diesem Grund haben wir strenge Maßnahmen zur Überwachung und Prävention von Sicherheitsverletzungen sowie zur sofortigen Durchführung von Maßnahmen zur Vorbeugung und Minderung des Schadens ergriffen, wenn dies erforderlich ist.

Unser Team von Sicherheitsexperten wird die Log4j 2-Schwachstelle weiterhin beobachten und verdächtige Aktivitäten verstärkt überwachen. Wir werden alle notwendigen Maßnahmen ergreifen, die wir für notwendig halten und die von der Cybersecurity & Infrastructure Security Agency (CISA) empfohlen werden.

Was ist Log4j 2?

Log4j wurde von der Apache Software Foundation entwickelt und ist eine Java-basierte Protokollierungssoftware, die Ereignisse, Softwareausführungen und die Kommunikation zwischen einem bestimmten System und seinen Benutzern aufzeichnet. Bei Log4j 2 handelt es sich um die zuletzt aktualisierte Version der Apache-Protokollierungssoftware.

Die Sicherheitsschwachstelle, die mit dem neuesten Log4j 2-Update identifiziert wurde, könnte es Hackern ermöglichen, die Kontrolle über Protokollnachrichten und ‑parameter zu übernehmen, was zu schädlichem Verhalten und der Ausführung von beliebigem Code führen könnte.

Weitere Informationen zur Log4j 2-Schwachstelle finden Sie hier auf der Apache-Website und hier in der National Vulnerability Database (NVD) des National Institute of Standards and Technology (NIST).

Was unternimmt Foxit, um Sicherheitsrisiken oder böswillige Aktivitäten als Folge der Log4j 2-Schwachstelle zu verhindern?

Unser Sicherheitsteam arbeitet weiter an der Behebung der Log4j 2-Schwachstelle. Bisher haben wir die folgenden Maßnahmen ergriffen, die von unserem Team und auf Empfehlung der CISA als notwendig erachtet wurden:

Welche weiteren Schritte plant Foxit als Reaktion auf die Log4j 2-Schwachstelle?

Als Reaktion auf die Log4j 2-Schwachstelle sind derzeit weitere konzentrierte Anstrengungen erforderlich. Wir werden die Situation weiter beobachten und bei Bedarf die folgenden Maßnahmen ergreifen:

Bin ich oder mein Unternehmen als Foxit-Benutzer derzeit durch die Log4j 2-Schwachstelle gefährdet?

Seit Bekanntwerden der Sicherheitslücke hat Foxit eine strenge Überwachung der Situation und aller potenziellen Risikofaktoren eingeführt. Wir haben herausgefunden, dass unsere Software, die Daten unserer Benutzer oder die Nutzung unserer Anwendung derzeit nicht gefährdet sind.

Wir empfehlen unseren Kunden und Anbietern, einzelne Endpoint-Implementierungen für die Verwendung der Log4j-Software zu prüfen. Dazu zählt auch jegliche Software von Drittanbietern.

30. August 2019

Foxit musste feststellen, dass kürzlich ein nicht autorisierter Zugriff auf einige seiner Datensysteme stattgefunden hat. Dritte haben sich unerlaubten Zugriff zu „Mein Konto“-Benutzerkontodaten verschafft, die E-Mail-Adressen, Kennwörter, Benutzernamen, Telefonnummern, Firmennamen und IP-Adressen enthalten. Zahlungsinformationen wurden nicht offengelegt.

Foxits Sicherheitsteam hat umgehend digitale forensische Untersuchungen eingeleitet. Das Unternehmen hat die Kontokennwörter für alle potenziell betroffenen Konten ungültig gemacht. Benutzer müssen ihre Kennwörter zurücksetzen, um wieder auf den Dienst „Mein Konto“ zugreifen zu können. Foxit hat Strafverfolgungsbehörden und Datenschutzbehörden über den Vorfall informiert und beabsichtigt, bei den Ermittlungen eng mit den Behörden zusammenzuarbeiten. Darüber hinaus hat das Unternehmen eine Sicherheitsmanagementfirma beauftragt, eine eingehende Analyse durchzuführen, die Sicherheitslage des Unternehmens zu stärken und vor zukünftigen Cybersicherheitsvorfällen zu schützen.

Foxit hat alle betroffenen Benutzer benachrichtigt sowie sie über die Risiken und notwendigen Schritte zur Risikominimierung informiert. Foxit empfiehlt seinen Kunden, das Risiko des Datenlecks nicht zu unterschätzen und wachsam zu bleiben. Kunden, die ihre Anmeldeinformationen aus Foxit „Mein Konto“ auf anderen Websites oder in anderen Diensten verwenden, werden angehalten, ihre Kennwörter auch dort zu ändern, um einen unbefugten Zugriff zu verhindern. Foxit empfiehlt seinen Kunden außerdem, Kontoauszüge zu überprüfen und Kreditauskünfte zu kontrollieren, um einen Identitätsdiebstahl zu vermeiden. Kunden sollten sich darüber hinaus bewusst sein, dass Betrüger möglicherweise ihre Daten verwenden könnten, um durch Täuschung an weitere Informationen zu gelangen („Phishing“).

Foxits „Mein Konto“ ist ein kostenloser Mitgliederservice, mit dem Kunden auf Downloads von Software-Testversionen, Bestellhistorien, Informationen zu Produktregistrierungen und Fehlerbehebungen sowie Support-Informationen zugreifen können. In dem System sind Benutzernamen, E-Mail-Adressen, Firmennamen, IP-Adressen und Telefonnummern hinterlegt, jedoch keine anderen persönlichen Identifikationsdaten oder Zahlungsinformationen. Foxit speichert keine Kreditkarteninformationen von Kunden in seinen Systemen. Foxit hat die Mitglieder von „Mein Konto“ mit dieser Benachrichtigung und einem Link zur Erstellung eines neuen und sichereren Passworts per E-Mail benachrichtigt.

Sicherheit und der Schutz von Kundendaten sind für Foxit von großer Bedeutung. Das Unternehmen wird alle angemessenen Maßnahmen ergreifen, um sicherzustellen, dass Kundeninformationen in Zukunft sicher bleiben.

Für weitere Informationen kontaktieren Sie bitte unseren Datenschutzbeauftragten von Foxit Inc. unter [email protected].

22.August 2017

1. Art dieser Schwachstelle — Ermöglicht Benutzern, die nicht den sicheren Lesemodus verwenden, leistungsstarke JavaScript-Funktionen auszuführen, die die Sicherheit gefährden können. Der sichere Lesemodus ist sowohl in PhantomPDF als auch im Reader als Standardeinstellung aktiviert, Benutzer können diese Einstellung jedoch deaktivieren.

2. Wie wir planen, dieses Problem zu lösen — Durch einen zusätzlichen Schutz im Code von PhantomPDF/Reader, wo die Software beim Öffnen eines PDF-Dokuments mit leistungsstarken (und daher potenziell unsicheren) JavaScript-Funktionen überprüft, ob das Dokument von einer verifizierbaren/vertrauenswürdigen Person bzw. Entität digital signiert wurde. Nur zertifizierte Dokumente können dann diese leistungsstarken JS-Funktionen ausführen, selbst wenn der sichere Lesemodus deaktiviert ist.

3. Wann steht die Problembehebung zur Verfügung — Wir planen, etwa am 25. August 2017 für Reader/PhantomPDF 8.3.2 ein Patch-Update mit zusätzlichem Schutz vor einem Missbrauch der leistungsstarken (potenziell unsicheren) JavaScript-Funktionen zu veröffentlichen – damit wird das Verhalten der Foxit-Software dem von Adobe entsprechen.

4. Betroffene Produkte und Personen — Diese Schwachstelle kann von Benutzern (potenziellen Hackern) ausgenutzt werden, um leistungsstarke JavaScript-Funktionen missbräuchlich zu verwenden. Nur PhantomPDF- und Reader-Benutzer, die die Standardeinstellung „Sicheren Lesemodus aktivieren“ deaktiviert haben, um die Ausführung von JavaScript in PDF-Dokumenten zuzulassen, sind möglicherweise betroffen. Benutzer anderer Foxit-Produkte sind von dieser Schwachstelle nicht betroffen. Wir empfehlen den Benutzern von Phantom und Reader, die Ausführung von JavaScript nicht zuzulassen (Standardeinstellung), bis der Benutzer die Quelle des Dokuments verifiziert hat. Benutzer, die den sicheren Lesemodus aktiviert lassen, haben nichts zu befürchten.

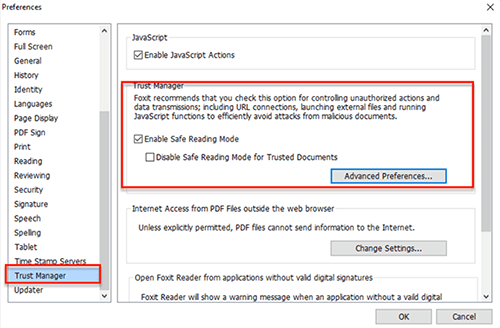

5. Wie Sie den sicheren Lesemodus in PhantomPDF und Reader überprüfen und reaktivieren

Wenn Sie Endbenutzer von PhantomPDF oder Reader sind, gehen Sie zu „Einstellungen -> Trust Manager“.

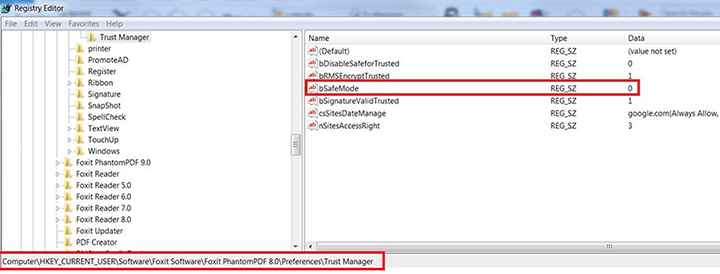

Für Benutzer, die über die Windows-Registrierung konfigurieren möchten

IT- oder Systemadministratoren, die eine Batch-Konfigurierung vornehmen möchten, können die GPO-Vorlage https://cdn01.foxitsoftware.com/pub/foxit/manual/reader/en_us/FoxitEnterpriseDeploymentAndConfiguration_831.pdf verwenden.

15. März 2017

Foxit Reader ist eine schnelle, erschwingliche und sichere Möglichkeit, PDF-Dateien anzuzeigen. Über 425 Millionen User haben bereits zum Foxit Reader gewechselt. Wenn Sie Foxit noch nicht für die Verwaltung Ihrer gesamten PDF-Dokumente verwenden, möchten wir Sie dazu ermuntern, das Upgrade noch heute herunterzuladen. Die neueste Version von Foxit Reader finden Sie auf unserer Website: https://www.foxit.com/de/pdf-reader/.

Im Zentrum von Foxit Reader steht ein sicheres Verarbeitungsmodul, das auch auf Plattformen wie Google Chrome, Google Gmail und Amazon Kindle zum Einsatz kommt. Milliarden von Menschen tauschen vertraulich Informationen über diese Plattformen aus.

Auch angesichts der ständigen Bedrohungen von Hackern und anderen Bedrohungen ist der Foxit Reader sicher genug, um jedem Cybersecurity-Angriff standzuhalten. Aus diesem Grund ist es wichtig, dass Sie die Original-Software von Foxit verwenden.

Kürzlich haben einige unserer Kunden uns über den in Vault 7 aufgelisteten Foxit Reader informiert: CIA Hacking-Tools wurden enthüllt. Sie haben die folgenden zwei neuen DLL-Hijack-Probleme mit Foxit Reader angegeben:

# 1 - Foxit Reader versucht, sich selbst zu aktualisieren, auf der Suche nach einer DLL mit dem Namen "UpdateLOC.dll" aus seinem Plugins-Ordner (\ Foxit Reader \ plugins).

Wir bestätigen, dass es keine "UpdateLOC.dll" unter dem Plugins-Ordner (\ Foxit Reader \ Plugins) gibt, es gibt also keine derartigen Hijack-Probleme im Foxit Reader.

# 2 - Foxit versucht, die angehängte System-DLL "msimg32.dll" zuerst (\ app \ Foxit Reader \) zu laden, bevor es an der richtigen Stelle geladen wird.

Wir versuchen nicht, die angehängte System-DLL "msimg32.dll" zuerst (\ app \ Foxit Reaer \) zu laden, da wir GetSystemDirectory () direkt aufrufen, um die echte msimg32.dll zu erhalten. Foxit verwendet einen vollqualifizierten Pfadnamen beim Laden von "msimg32.dll", also gibt es kein solches Hijack-Problem im Foxit Reader.

Weitere Informationen über die Anleitung für Entwickler, wie man Bibliotheken sicher lädt, finden Sie unter https://msrc-blog.microsoft.com/2010/08/23/more-information-about-the-dll-preloading-remote-attack-vector/. "Während es mehrere betroffene Situationen gibt, die im obigen MSDN-Artikel ausführlich beschrieben sind, sind unsere allgemeinen Empfehlungen: Wenn möglich, verwenden Sie beim Laden einer Bibliothek einen vollständig qualifizierten Pfadnamen. ... "

Bitte zögern Sie nicht, mit uns Kontakt aufzunehmen, wenn Sie Fragen haben: [email protected].

22. Mai 2016

Foxit© Reader stellt eine schnelle, sichere und preisgünstige Methode für das Anzeigen von PDF-Dateien dar. Bereits mehr als 400 Millionen Menschen haben zu Foxit Reader gewechselt. Wenn Sie Foxit noch nicht für die Verwaltung Ihrer gesamten PDF-Dokumente verwenden, möchten wir Sie dazu ermuntern, das Upgrade noch heute herunterzuladen. Die neueste Version von Foxit Reader ist auf unserer Website verfügbar: https://www.foxit.com/de/pdf-reader/.

Im Zentrum von Foxit Reader steht ein sicheres Verarbeitungsmodul, das auch Plattformen wie Google Chrome, Google Gmail und Amazon Kindle unterstützt. Milliarden von Menschen vertrauen auf diese Plattformen und tauschen über sie sensible Inhalte aus.

Selbst im Angesicht ständiger Bedrohungen durch Hacker und andere Kriminelle ist Foxit Reader sicher genug, um Cyberattacken standzuhalten. Aus diesem Grund ist es wichtig, dass Sie die Original-Software von Foxit verwenden.

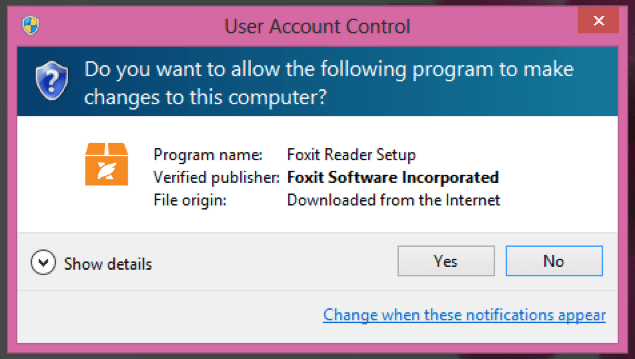

Für einige unserer Kunden ist es angenehmer, Foxit Reader von der Website eines unserer Partner herunterzuladen. Unabhängig davon, wo Sie unsere Software herunterladen, stellen Sie stets sicher, dass Foxit Software Incorporated als verifizierter Herausgeber angegeben wird, wenn das Popup-Fenster „Benutzerkontensteuerung“ angezeigt wird (siehe unten Abbildung 1). Das Foxit-Logo sollte auf dem Fenster ebenfalls angezeigt werden.

Abbildung 1: Popup-Fenster „Benutzerkontensteuerung“ mit Bestätigung der Echtheit von Foxit Reader für den Softwaredownload

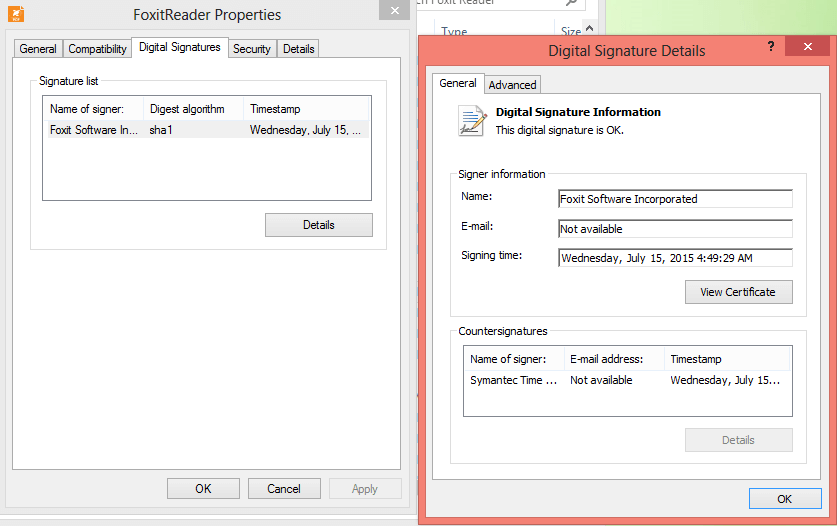

Wenn Sie Foxit Reader zuvor heruntergeladen haben und sich bezüglich der Echtheit nicht sicher sind, führen Sie die folgenden Schritte durch:

Abbildung 2: Popup-Fenster „Details zu digitalen Signaturen“ mit Bestätigung der Echtheit von Foxit Reader für die Softwareinstallation

Gehen Sie nicht das Risiko von Sicherheitslücken ein – verwenden Sie ausschließlich Original-Software von Foxit.

Bei Fragen können Sie sich jederzeit gerne an uns wenden: [email protected].

15. März 2011

Am 15. März 2011 wurde ein Secunia-Sicherheitshinweis herausgegeben (https://www.flexera.com/products/software-vulnerability-research/secunia-research), der sich auf Foxit® Reader bezieht. Die Schwachstelle basiert auf einer unsicheren "createDataObject()"-Funktion in der JavaScript-API. Diese unsichere Funktion ermöglicht das Erstellen von beliebigen Dateien mit kontrolliertem Inhalt über eine speziell gestaltete PDF-Datei. Diese Funktion könnte für bösartige Zwecke missbraucht werden und die Sicherheit Ihres Computers beeinträchtigen.

Zum Schutz vor Schäden müssen die Benutzer von Foxit Reader diesen auf die neueste Version aktualisieren und dann den sicheren Lesemodus aktivieren. Der aktuellste Foxit Reader kann installiert werden, indem Sie „Hilfe->Nach Updates suchen“ wählen. Wenn das Popup-Feld angezeigt wird, klicken Sie unten auf „Einstellungen“ und aktivieren Sie die automatische Prüfung nach Foxit-Update. Zur Aktivierung des sicheren Lesemodus wählen Sie „Datei->Einstellungen->Trust Manager“ und klicken Sie dann auf die Option „Sicheren Lesemodus aktivieren“. Der Modus kann auch während der Erstinstallation von Foxit Reader aktiviert werden. Mit dem sicheren Lesemodus können Benutzer unbefugte Vorgänge und Datenübertragungen kontrollieren, einschließlich der Verbindung zu URLs, des Startens von externen Dateien und der Ausführung von JavaScript-Funktionen. So können Angriffe von schädlichen Dokumenten effizient verhindert werden. Wenn der sichere Lesemodus deaktiviert ist, dürfen Benutzer nur vertrauenswürdige PDF-Dokumente öffnen, um vor bösartigen Angriffen geschützt zu sein.

Falls Sie Fragen zu diesen Hinweisen oder andere Fragen haben, können Sie sich telefonisch mit Foxit in Verbindung setzen (+49 30 21783691) oder über das Support Portal ein Support-Ticket eröffnen..